Koniec wojny formatów

17 lutego 2008, 16:52Japońska telewizja NHK poinformowała, że Toshiba wstrzymała produkcję odtwarzaczy i nagrywarek HD DVD. Oficjalne oświadczenie poznamy w nadchodzącym tygodniu.

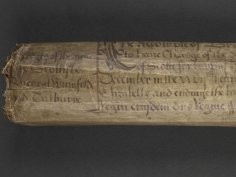

Nowe dokumenty pokazują, że Maria królowa Szkotów, opływała w niewoli w luksusy

7 listopada 2022, 08:57Maria Stuart, bardziej znana w kulturze popularnej jako Maria, królowa Szkotów, została uwięziona przez brytyjską królową Elżbietę I, która postrzegała – nie bez przyczyny – katolicką kuzynkę jako zagrożenie dla swojej władzy. Elżbieta więziła Marię w różnych zamkach przez ponad 18 lat, w końcu kazała ją ściąć. Opublikowany właśnie dokument dowodzi, że pomimo statusu więźnia Maria była traktowana jak królowa.

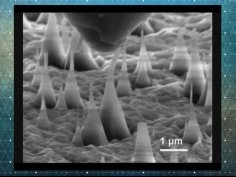

Elastyczny diament

24 kwietnia 2018, 06:52Diament to najtwardszy z naturalnych materiałów i ta jego właściwość jest szeroko wykorzystywana. Jednak z twardością ściśle związana jest kruchość. Naukowcy z USA, Hongkongu, Singapuru i Korei Południowej wykazali właśnie, że jeśli wyhodujemy diamenty o kształcie niezwykle cienkich igieł, można je zginać i rozciągać, a igły wrócą do oryginalnego kształtu.

Microsoft i globalne zaświadczenie zdrowotne

6 października 2010, 11:28Podczas berlińskiej konferencji International Security Solutions Europe, wiceprezes Scott Charney z microsoftowej grupy Trustworthy Computing, zaprezentował ideę "certyfikatu bezpieczeństwa", który musiałby przedstawić każdy komputer usiłujący podłączyć się do sieci.

Pierwsze 50 miliardów Google'a

23 stycznia 2013, 12:04Google informuje o rekordowo dobrych wynikach finansowych. Po raz pierwszy w historii roczny przychód firmy przekroczył 50 miliardów dolarów. Tak dobry wynik to zasługa świetnego ostatniego kwartału 2012 roku. Wówczas to przychód wyniósł 14,4 miliarda USD i był o 36% wyższy niż w ostatnim kwartale roku porzedniego

Co trzeci serwer jest 'martwy'

22 czerwca 2015, 12:31Najnowsze badania pokazują, że aż 30% serwerów w centrach bazodanowych to maszyny, które tylko pobierają energię, a nie wysyłają żadnych informacji. Odsetek ten nie zmienił się od 2008 roku.

Pecet "wolny od Microsoftu"

4 marca 2008, 16:37IBM we współpracy z austriacką firmą VDEL oraz z LX Polska zaoferuje na terenie Rosji peceta "wolnego od Microsoftu". Maszyna będzie sprzedawana z preinstalowanym systemem firmy Red Hat i IBM-owskim pakietem biurowym Lotus Symphony. Sprzęt będzie produkowany i dostarczany przez partnerów VDEL i LX Polska.

Ludzkość przestanie korzystać z sekundy przestępnej. Nie wiadomo, co ją zastąpi

21 listopada 2022, 11:14Podczas spotkania we Paryżu przedstawiciele rządów i organizacji naukowych zagłosowali za rezygnacją z sekundy przestępnej, poinformowało Międzynarodowe Biuro Miar i Wag (BIPM). Decyzja wejdzie w życie nie później niż w 2035 roku. Sekundy przestępne, podobnie jak lata przestępne, dodawano co jakiś czas do zegarów przez ostatnie pół wieku, by uwzględnić różnicę pomiędzy dokładnymi pomiarami czasu dokonywanymi za pomocą zegarów atomowych, a spowalniającym ruchem obrotowym Ziemi.

Georgia Południowa została uwolniona od inwazyjnych gryzoni

9 maja 2018, 09:21Po największej na świecie akcji tępienia inwazyjnych szkodników wyspa Georgia Południowa została uwolniona od szczurów i myszy. Podczas ostatnio prowadzonego monitoringu nie zauważono na wyspie żadnych gryzoni ani ich śladów, poinformowali przedstawiciele South Georgia Heritage Trust (SGHT) z Dundee.

Zabawa z kolorami fotonów

15 października 2010, 15:27Uczonym z Narodowego Instytutu Standardów i Technologii (NIST) udało się, jako pierwszym w historii, zaprezentować metodę konwersji pojedynczego fotonu wyemitowanego z kwantowej kropki w paśmie 1300 nm (bliska podczerwień) w foton charakterystyczny dla emisji fali o długości 710 nm (światło bliskie widzialnemu).